La gestion des risques consiste à identifier, évaluer et atténuer les menaces potentielles qui pourraient affecter les objectifs d'une organisation. Elle permet de prendre des décisions éclairées pour minimiser les impacts négatifs et maximiser les opportunités.

a gestion des risques ISO 27001 vise à identifier, évaluer et traiter les menaces pesant sur la sécurité de l'information. 📊 Elle garantit la confidentialité, l'intégrité et la disponibilité des données selon un cadre normatif reconnu.

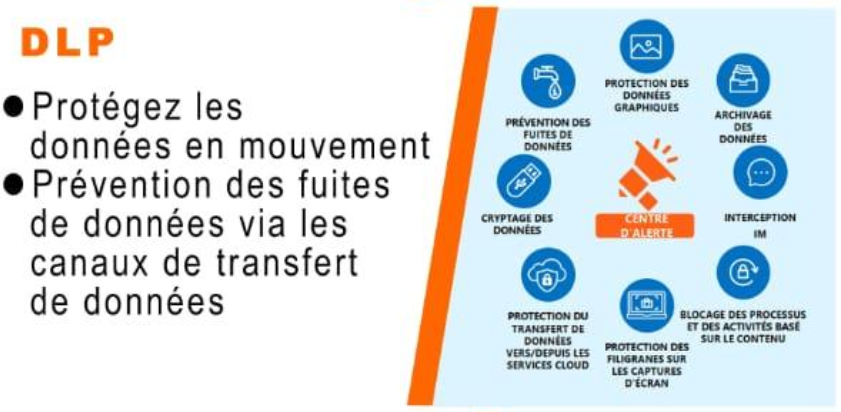

Le blocage des données empêche leur accès ou leur transmission non autorisée via des contrôles techniques ou organisationnels. L’interception consiste à capter des données en transit, souvent à des fins d’analyse, de surveillance ou d’attaque.

Le blocage des fuites de données repose sur des mécanismes préventifs comme le chiffrement, les pare-feux et les politiques d’accès strictes. L’interception vise à détecter et analyser les transmissions suspectes pour empêcher la divulgation non autorisée d’informations sensibles.

Une vulnérabilité est une faille dans un système pouvant être exploitée pour compromettre sa sécurité. Le test d’intrusion simule une attaque réelle afin d’identifier et corriger ces failles avant qu’elles ne soient exploitées.

La classification des données consiste à les catégoriser selon leur sensibilité (publique, interne, confidentielle). La protection des données applique des mesures adaptées (chiffrement, contrôle d’accès) selon leur niveau de criticité.